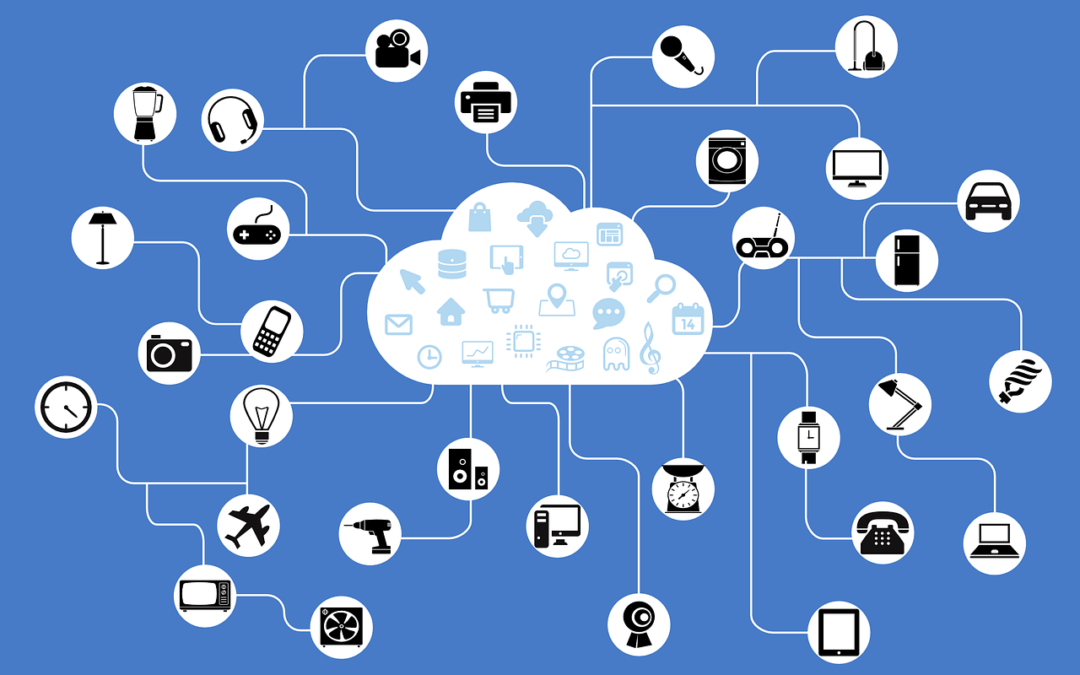

Internet rzeczy lub IoT to system powiązanych ze sobą urządzeń komputerowych, maszyn mechanicznych i cyfrowych, przedmiotów, zwierząt lub ludzi, które są wyposażone w unikalne identyfikatory i możliwość przesyłania danych przez sieć bez konieczności interakcji człowieka.

Rzeczą w Internecie Rzeczy może być np. człowiek z implantem monitorującym pracę serca, zwierzę hodowlane z transponderem, samochód z wbudowanymi czujnikami ostrzegającymi kierowcę o niskim ciśnieniu w oponach czy czujnikami powiadamiającymi centralę o ilości paliwa i lokalizacji pojazdu, pralka z systemem powiadamiania o zakończeniu cyklu pracy, system monitoringu zliczający ludzi czy monitorujący temperaturę ciała lub każdy inny obiekt, któremu można przypisać adres protokołu internetowego (IP) i który może przesyłać dane przez sieć.

IoT składa się z inteligentnych urządzeń z dostępem do Internetu, które wykorzystują systemy wbudowane, takie jak procesory, czujniki i sprzęt komunikacyjny, do zbierania i przesyłania danych pozyskiwanych ze środowisk w których pracują. Zazwyczaj urządzenia IoT udostępniają gromadzone dane z czujników, łącząc się z bramą IoT lub innym urządzeniem brzegowym, gdzie dane są przesyłane do serwerów lokalnych lub chmury w celu analizy. Czasami urządzenia te komunikują się z innymi powiązanymi urządzeniami i działają na podstawie informacji, które otrzymują od siebie nawzajem. Większość tej pracy wykonywana jest bez ingerencji człowieka, która w większości przypadków jest ograniczona do skonfigurowania urządzeń, wydania instrukcji lub uzyskania dostępu do danych.

Coraz częściej organizacje z różnych branż korzystają z Internetu Rzeczy, aby działać wydajniej, usprawnić procesy produkcyjne i podejmowanie decyzji. Mechanizmy IoT trafiły do wielu sektorów i np.: pozwalają na zdalny odczyt wodomierzy, automatyczny odczyt danych z urządzeń rejestrujących pobór energii cieplnej, umożliwiają automatyczne i Dobrym przykładem IoT są podłączone do sieci kamery wideo umożliwiające analizę obrazów i wykorzystanie ich w celu poprawy bezpieczeństwa np.: poprzez wizualizację przepływu osób do oceny które ekspozycje w centrach handlowych przyciągają największą uwagę.

IoT daje wiele możliwości do wykorzystania w biznesie jak możliwość dostępu do informacji z dowolnego miejsca w dowolnym czasie na dowolnym urządzeniu. Jednak wraz z rozwojem IoT i podłączaniem coraz większej ilości urządzeń do sieci rośnie ilość informacji, bardzo często informacji poufnych, przesyłanych pomiędzy urządzeniami, a to prowadzi do zwiększonego zainteresowania hakerów. Ponieważ urządzenia IoT są ze sobą ściśle połączone, bardzo często wystarczy wykorzystać lukę jedną lukę w zabezpieczeniach. Bardzo często przyczyną powstawania luk w zabezpieczeniach jest brak aktualizacji lub trudność ich instalacji.

Raport „Signal IoT 2021” przygotowany przez Microsoft wskazuje, iż prywatność danych, zarządzanie i śledzenie każdego urządzenia oraz zapewnienie aktualizacji oprogramowania i oprogramowania układowego to największe problemy związane z IoT. Jak widać nie tylko wyciek danych, ale i kwestie udostępniania danych powodują obawy użytkowników IoT. Wynikać to może z tego, iż firmy produkujące urządzenia IoT, bardzo często podczas rejestracji urządzenia w sieci wymagają podania szeregu informacji łącznie z danymi osobowymi, które mogą być w różny sposób wykorzystywane. Bardzo często producenci prześcigają się w dostarczaniu wymyślnych usług IoT wraz ze swoimi produktami zupełnie pomijając kwestie bezpieczeństwa . W ten sposób doszło do sytuacji kiedy wiele urządzeń w sieci IoT nie ma możliwości szyfrowania, czy instalacji aktualizacji. Jeśli te urządzenia nie zostaną zabezpieczone skala zagrożeń będzie rosła, a straty wynikające z wykorzystania IoT mogą przewyższać korzyści. Bezpieczeństwo powinno wdrażane w ramach sieci IoT, ale nie poprzez łatanie tylko jako wbudowane cechy takie jak silne uwierzytelnienie, szyfrowanie, możliwość aktualizacji, zarządzanie udostępnianiem i prawami dostępu.

Ochrona rozwiązań IoT wymaga zapewnienia bezpiecznego udostępniania urządzeń, bezpiecznej łączności między urządzeniami a serwerami bardzo często zlokalizowanymi w chmurze oraz bezpiecznej ochrony danych generowanych przez urządzenia IoT. W szczególności warto zwrócić uwagę na wyeliminowanie użycia starych i niezabezpieczonych protokołów (SSL/TLSv1, SMBv1, LM/NTLMv1, wDigest), ale przede wszystkim warto uwzględnić sieć IoT w procedurach bezpieczeństwa firmy. Dotychczas niewiele zespołów IT wdrożyło spójne zasady zarządzania bezpieczeństwem IoT, a zagrożenia są i będą narastać wraz z rozwojem Internetu Rzeczy. Niezbędnym będzie, a bardzo często już jest zapewnienie wykrywania i zapobiegania włamaniom i atakom na usługi, przeprowadzanie regularnych testów penetracyjnych czy wdrożenie narzędzi pomocnych w identyfikacji zagrożeń.

Autor: Piotr Maziakowski